2016年06月20日

オープンソース活用研究所 所長 寺田雄一

2016年3月17日、TIS株式会社にて、「商用DBからの移行先としてPostgreSQLはどこまで使えるのか?~DBのセキュリティと暗号化~」セミナーが開催されました。

第一回目は、サイオステクノロジー株式会社OSSエバンジェリスト面和 毅氏によるセッション「DBを中心としたデータセキュリティ」のダイジェストをご紹介いたします。

※本稿は、同講演の内容をベースにTIS株式会社 OSS推進室倉持健史監修のもと、オープンソース活用研究所所長 寺田雄一が執筆しました。

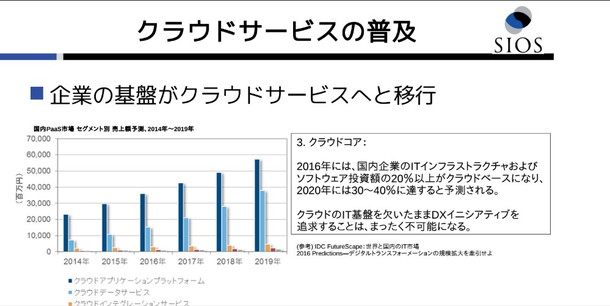

企業の基盤は、着々とクラウドサービスへ移行しています。IDCジャパンの調べによると、2016年には国内企業のITインフラストラクチャとソフトウェア投資額の20%以上がクラウドベースになっており、2020年にはこの比率が30~40%に達すると予測しています。

その理由としては、多くの基盤がクラウドへ移行しハイブリッドクラウドの時代を迎えていること、IoTをはじめインターネットに接続する端末が急増したこと、それによりデータセンターの増設では対応できなくなり運用コストが増加していること、が挙げられます。

なかでもIoTの急速な普及はまさに「爆発」であり、ガートナーによると2015年時点でIoTに繋がるデバイスが49億個たった5年後の2020年には2,250億個まで拡大すると予想されています。

一方で、IoTの脆弱性も懸念されています。2015~2016年だけでも自動車制御用システムに脆弱性が見つかったり、スマート玩具から脆弱性が検出されたりしています。とくにスマートウォッチ、スマート玩具では、一般家庭の個人情報が流出するリスクも懸念されています。

ビジネスにおけるIoTのリスクは、攻撃者がIoT端末から侵入しやすい点にあります。たとえばDDoS攻撃をされた場合、その被害は甚大になります。

また企業のクラウド化が進むなかで、攻撃者のターゲットが集約されることで攻撃のコストが下がり、結果的に攻撃数が増えるリスクもあります。

2015年には、これまで比較的安全と認識されてきた仮想環境を抜け出しホストや他の仮想マシンを攻撃する「ゲストVM脱出」の脆弱性も指摘されています。

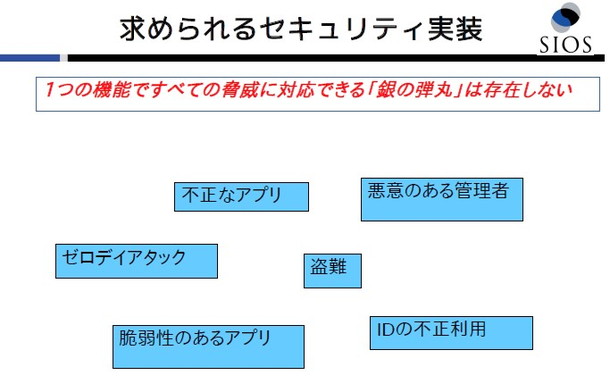

すべての端末につながると言われるIoTでは脅威も多岐に渡っています。セキュリティ対策にも多くの課題が残されており、ひとつの機能ですべての脅威に対応できる解決策は存在しません。

セキュリティ対策として最初に行わなければならないのは、セキィリティレベルの底上げです。

たとえば、シマンテック社の『インターネットセキュリティ脅威レポート2015年4月巻』では、次のような警告が出ています。

「報告される脆弱性の大半は、修正策、回避方法、またはパッチが用意されています。しかし、マルウェア作成者はこれらの更新を適用しない人が多くいることを知っています。そのため、十分に立証された脆弱性であっても、攻撃に悪用することが可能です」

要するに、高額なファイアウォールを導入する前に、日々のメンテナンス・パッチ管理を行い、既存の脆弱性への対応を怠らないようにということです。

具体的には、セキィリティレベルをPDCAサイクルで行うことにより、そのレベルを随時上げることが可能となります。

たとえば、システムに既知の脆弱性や問題のある設定がないかをチェックするために、OpenSCAPのようなツールを使うと、各OSのセキュリティ状態をチェックしたり、Linux端末以外のデバイスのセキュリティ状態をチェックしたりすることができます。

IoTのセキュリティには、こういった日常のメンテナンスが現状で最善の手法といえます。

データベースのセキュリティ対策のキーとなるのは「暗号化」と「モニタリング」です。

データベースのセキュリティリスクとしては、スナップショット悪用による複製や物理ドライブ抜き取りなどが想定されています。こういったリスクへの対応としてはボリュームストレージ、オブジェクトストレージだけでなく、データベースの暗号化も必要です。

内部ユーザの脅威への対応策としても、データベースの暗号化は優れています。ファイルシステムの暗号化よりもOSユーザからも見えないためです。

データベースを暗号化する際は、標準のアルゴリズムを使用すること、古い規格は避けることがポイントとなります。

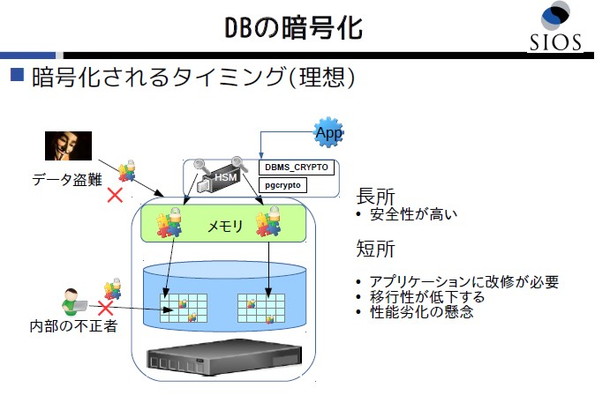

またデータベースを暗号化する場合には、タイミングにも注意が必要です。

暗号化のタイミングとしては、アプリケーションがメモリに書き込む前に実行するのが理想的です。

ただし、この方法では安全性は高いものの、課題も残ります。書き込む前に暗号化してしまうためアプリケーションに改修が必要で、その結果、移行性が低下する、性能劣化の懸念が生じることになります。

一方、最近使われているTDE(Transparent Data Encryption)では、アプリケーションはメモリにそのまま書き込み、データベースが暗号化を行います。

データベースの表に入るところまでは暗号化されず、ディスクアクセスのタイミングで暗号化されます。これによって性能劣化がほぼなく、アプリケーションの改修も必要ありません。

TDEの問題点は、安全性が低下することです。メモリに直接アクセスできると漏洩する可能性が高くなるため、データベースファイアウォールやACLなどを使ってセキュリティを確保します。

モニタリングとは、リアルタイムですべての行為を検出し、記録を取り、すべてのSQLを監視することです。

モニタリングのポイントは、モニタリングのコンポーネントはデータベースとは別のところに構築する点にあります。

次回は、TIS株式会社IT基盤技術部OSS推進室 中西 剛紀によるセッション「基幹DBとして、PostgreSQLはどこまで使えるか?」の概要をご紹介します。

適切な設計・制御は必須

透過的暗号化

DB Firewallでも制御

DAM製品でDB管理者を含めたモニタリング

Firewall/IPS/WAFなどを組み合わせた多層防御

各サーバのパッチ管理・運用管理(Red Hat Satellite等)

1993年、株式会社野村総合研究所(NRI)入社。 インフラ系エンジニア、ITアーキテクトとして、証券会社基幹系システム、証券オンライントレードシステム、損保代理店システム、大手流通業基幹系システムなど、大規模システムのアーキテクチャ設計、基盤構築に従事。 2003年、NRI社内に、オープンソースの専門組織の設立を企画、10月に日本初となるオープンソース・ソリューションセンター設立。 2006年、社内ベンチャー制度にて、オープンソース・ワンストップサービス 「OpenStandia(オープンスタンディア)」事業を開始。オープンソースを活用した、企業情報ポータル、情報分析、シングルサインオン、統合ID管理、ドキュメント管理、統合業務システム(ERP)などの事業を次々と展開。 オープンソースビジネス推進協議会(OBCI),OpenAMコンソーシアムなどの業界団体も設立。同会の理事、会長や、NPO法人日本ADempiereの理事などを歴任。 2013年、NRIを退社し、株式会社オープンソース活用研究所を設立。

2022年11月11日(金)16:00~17:00 『今、知っておくべきサイバー攻撃の実態 ~一番危険なセキュリティリスクは何なのか?~』 と題したウェビナーが開催されました。 皆様のご参加、誠にありがとうございました。 当日の資料とサマリー動画を以下から無料でご覧いただけます。 ご興味のある企業さま、ぜひご覧ください。

「OSV-Scanner」(OSVスキャナー)とは、Google製「脆弱性スキャナー」です。「プロジェクト依存関係リスト」と「既知脆弱性」を照合するための「OSVデータベースへのフロントエンド」を提供します。パッケージリストに対して詳細チェックを実施することで、パッチ適用の必要性情報を得られます。

FreeRADIUS(フリーラディウス)とは、オープンソースの高機能RADIUSサーバです。「RADIUS」はネットワーク上で「利用者認証」「権限付与」「利用状況記録」などを実施するための認証プロトコルであり、デファクトスタンダードとして広く使用されています。

Google Authenticator(グーグルオーセンティケーター)とは、Googleが開発している2段階認証(2要素認証)用トークンソフトウェアです。「SMSテキストメッセージ」「音声通話」「モバイルアプリ」などを使用して認証コードを送信/生成します。Googleサービスのみではなく、他社サービスの認証にも利用できます。

Vuls(バルス)とは脆弱性スキャンツールです。脆弱性データベースから脆弱性情報を取得して、「Linux(FreeBSD)系OS」「各種ミドルウェア」「各種フレームワーク」などに対する脆弱性存在を検査し、詳細情報をレポーティングします。サーバにインストールされているソフトウェアに対する脆弱性存在チェックに利用できます。

WireGuard(ワイヤーガード)とは、VPN(Virtual Private Network)ソリューションです。「Linuxカーネルツリーにマージ」「シンプル」「使いやすい」「数行のコードで簡単に実装」「ハイパフォーマンス」「学術研究をベースとして実装されている高いセキュリティ」などを特徴としています。

OpenLDAP(オープンエルダップ)とは、ディレクトリサービスを提供するオープンソースLDAPサーバです。サーバ間やシステム間で認証連携を行い、ユーザー情報データベースを統合管理することで、シングルサインオンを実現するための共通基盤となります。ディレクトリ情報の一元管理により、運用管理の作業負荷を大幅に削減し、セキュリティを強化できます。

OpenVAS(オープンバス)とは、セキュリティチェック用脆弱性スキャンツールです。包括的で強力な脆弱性スキャンを行うことで脆弱性管理をサポートします。対象ホストのOSやソフトウェアに既知の脆弱性が含まれているかどうかについて自動でチェックを行い、詳細レポートを作成します。

Metasploit Framework(メタスプロイトフレームワーク)とは、セキュリティ脆弱性テストフレームワークです。コンピュータセキュリティに関するオープンソースプロジェクトで、「情報収集」「脆弱性検出」「ペネトレーションテスト」などを主な守備範囲としています。

ClamAV(クラムエーブイ)とはアンチウイルスエンジンです。さまざまな「ウイルス」「マルウェア」「悪意のある脅威」などを検出します。「ファイルスキャン」「電子メールスキャン」「Webスキャン」などエンドポイントセキュリティを含むさまざまな状況で利用できます。

Snort(スノート)はネットワーク型IDS(不正侵入検知システム)です。ネットワーク上を流れるパケットを解析して、不正パターンに合致するパケットを検知したら警告を発します。「パケットスニファ」や「パケットロガー」としても利用でき、豊富なアウトプットプラグインによる機能拡張が可能です。

OpenAM(オープンエーエム)とは、オープンソースの認証ソリューションです。「認証」「アクセス認可」「フェデレーション」などの高機能を備え、シングルサインオン機能を提供します。商用製品と同等の機能が実装されており、「アクセス制御の統合/強化」「セキュリティ対策」「個人情報漏洩防止強化」などのメリットがあります。

Keycloak(キークローク)とは、WebアプリケーションおよびRESTfulWebサービス用のシングルサインオン機能を提供するアクセス管理ソリューションです。「シングルサインオン認証フレームワーク」+「管理コンソール」でシングルサインオン環境を構築するための一通りの機能を提供します。

Shibboleth(シボレス)とは、シングルサインオン機能を提供するソリューションです。連合アイデンティティソリューションとして世界で広く展開されており、ユーザーを組織内外の両方のアプリケーションに接続します。

OpenVPN(オープンブイピーエヌ)とは、オープンソースのVPN(Virtual Private Network)構築ソフトウェアです。「堅牢なセキュリティと安定性」が特徴です。

WSO2 Identity Server(ダブルエスオーツー アイデンティティ サーバ)とは、シングルサインオンソリューションです。アプリケーション/API/クラウド/モバイル間で統合ID管理を行います。

LibreSSL(リブレ エスエスエル)とは、SSL/TLSプロトコルのオープンソース実装(通信用ソフトウェア)で、「OpenSSL」の派生改良版です。圧倒的シェアを持つが問題が多い「OpenSSL」を代替できるものとして期待されています。

OpenSSH(オープンエスエスエイチ)。ネットワーク経由通信を暗号化する「SSH」のオープンソース実装です。おもにUNIX/Linuxサーバに対するネットワーク経由でのリモートログインに使用します。

OpenSSL(オープンエスエスエル)。オープンソースSSL/TLS暗号化ライブラリです。世界中のWebサイトで圧倒的シェアを持っており、事実上の業界標準となっています。

Apache DS(アパッチディーエス)。オープンソースのLDAP(ディレクトリ)サーバです。「Apache Directory」プロジェクトで開発されています。

389 Directory Server(389ディレクトリサーバ)。オープンソースディレクトリサーバです。「Fedora Directory Server」の後継で、商用製品の流れを受けており、ユーザフレンドリーなGUIツールの充実などが特徴です。

OpenIDM(オープンアイディーエム)。高い柔軟性と拡張性を備え、エンタープライズ/クラウド/モバイル/ソーシャル/レガシーなど多様な環境において、ユーザアカウントのプロビジョニングとライフサイクルの一元管理を実現するID管理製品です。

OpenDJ(オープンディージェー)。OpenAMに内蔵されており、先進的なレプリケーションアーキテクチャや「REST API」を搭載したLDAP準拠の高機能オープンソースディレクトリサーバです。

OSS×Cloud ACCESS RANKING